3 צפייה בגלריה

סוכלה מתקפת סייבר נגד התעשיות הביטחוניות בישראל. ארכיון

(צילום: דובר צה"ל, יואב זיתון)

משרד הביטחון התיר היום (רביעי) לפרסום כי הממונה על הביטחון במערכת הביטחון (המלמ"ב), בשיתוף עם גופים נוספים בקהיליית הביטחון, סיכלו מתקפת סייבר נגד תעשיות ביטחוניות מובילות בישראל.

על פי החשד, התוקפים פנו לעובדי התעשיות בהצעות עבודה מפתות באמצעות הרשת החברתית "לינקדאין", במטרה לחדור לרשתות המחשב שלהם.

מחקירת הפרשה עולה כי את ניסיון התקיפה ביצע על פי החשד מערך סייבר בינלאומי המכונה "לזרוס", הפועלת מצפון קוריאה. אנשי המערך השתמשו בטכניקות שונות של "הנדסה חברתית" והתחזות.

התוקפים התחזו למנהלים, לבכירים במחלקות משאבי אנוש ולנציגי חברות בינלאומיות ופנו לעובדי התעשיות המובילות בישראל בניסיון לפתח מולם שיח ולפתות אותם.

נמסר כי במהלך העברת הצעות העבודה ניסו התוקפים להדביק את המחשבים של העובדים ולחדור לתוך הרשתות של החברות במטרה לאסוף מידע ביטחוני רגיש. לצורך התקיפה, התוקפים אף השתמשו באתרים של חברות ותעשיות אחרות ללא ידיעתן.

"ניסיונות התקיפה זוהו בזמן אמת וסוכלו על-ידי היחידה הטכנולוגית של מלמ"ב במשרד הביטחון ועל-ידי מערכות ההגנה בסייבר של התעשיות הביטחוניות, מבלי שנגרם נזק", נכתב בהודעת משרד הביטחון.

במקביל נפתחה חקירה טכנולוגית מתקדמת ופעילות מבצעית בשטח, בשיתוף עם התעשיות הביטחוניות וגופים נוספים בקהיליית הביטחון. "המלמ"ב פועל וימשיך לפעול במטרה לסכל ניסיונות לחדור לרשתות המחשב של התעשיות הביטחוניות ולפגוע בעליונות הטכנולוגית של מדינת ישראל".

"לזרוס ביצעה מתקפות נגד חברות תעופה וחלל"

בחודש יוני האחרון חשפו חוקרי חברת הגנת הסייבר ESET הסלובקית שורה של מתקפות סייבר על חברות ביטחוניות בתחום התעופה והחלל. המתקפות התחילו גם כן בהודעות "לינקדאין" לעובדים בחברה, שהתחזו להיות הצעות עבודה אטרקטיביות בחברות אחרות.

מאחורי המתקפה, עמדה ככל הנראה גם אז קבוצת לזרוס שזכורה בין היתר בשל המתקפות על אולפני סוני. לפי ז'אן-יאן בוטין, ראש מחקר האיומים ב-ESET, החוקרים השתמשו בהתקפות סייבר ממוקדות על עובדים מסוימים של החברות.

התוקפים שלחו הודעות פיתוי רבות מתוך ידיעה שאחדים מהנמענים יתפתו ללחוץ על הקישורים. במקרה ההוא נשלחו ההודעות לעובדים שנבחרו בקפידה בשל תפקידם וההרשאות שהיו להם לכניסה למערכות החברה. התוקפים לא חששו לנהל דיאלוג ישיר מול העובדים ולדון על משרות ומשכורות אפשרויות.

לאחר שקורבן המתקפה גילה עניין ראשוני בהצעה, שהגיעה ממי שהתחזה להיות עובד בכיר בחברת Rockwell Collins, התקיים דיאלוג בין הצדדים והקורבן התבקש לקבל קובץ עם פרטי התעסוקה והמשכורות המוצעות ולפתוח אותו.

הקובץ הועבר באמצעות הודעת דואר אלקטרוני וקישור לענן OneDrive. עם פתיחת הקובץ נשתלה ברקע, ללא ידיעת הקורבן, תוכנה זדונית, שנתנה לתוקפים דריסה רגל ראשונית למערכות החברה הנתקפת.

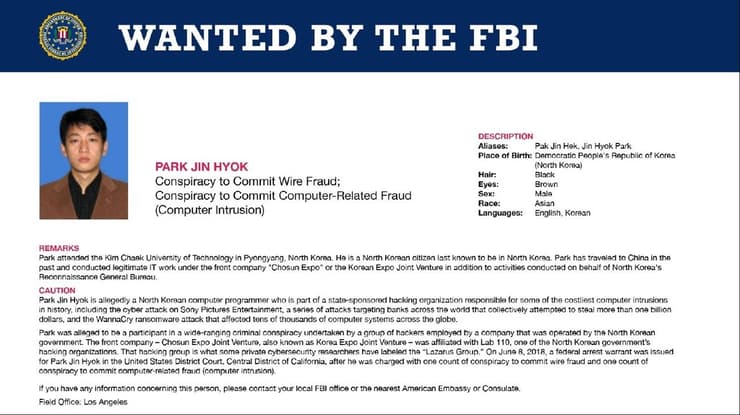

ב-ESET אמרו שטביעות האצבע של המתקפה מובילות להערכה שמדובר בקבוצת לזרוס, קבוצת האקרים שבראשה עומד פארק ג'ין יוק מצפון קוריאה, שנמצא ברשימת המבוקשים של ה-FBI.